Una investigació d'un desenvolupador anomenat Duy Tran i posteriorment publicada a iDeviceCentral exposen com s'ha aconseguit posar a l'iPhone les funcions d'un iPad, en aquest cas implantar iPadOS en un iPhone. I no parlem que només s'hi assembli com si fos un jailbreak, les funcions que només tenim en un iPad avui és possible instal·lar-les en un iPhone. Això es deu a la vulnerabilitat d'un fitxer a la base de dades del sistema, a més que és possible modificar-lo per obtenir aquestes funcions. És sa tenir funcions d'iPadOS en un iPhone? Comprova-ho per tu mateix.

És possible tenir iPadOS en un iPhone gràcies a la vulnerabilitat del fitxer MobileGestalt

Tot consisteix a canviar els valors a l'arxiu esmentat amb extensió .plist perquè interpreti que som en un altre sistema que no és iOS. L'arxiu en qüestió és molt important per al sistema ja que conté tota la informació del dispositiu que estem utilitzant, si és un iPhone o iPad, a més de les seves característiques físiques i de maquinari. Els de Cupertino han xifrat majoritàriament cadascun dels valors, però els usuaris són tan hàbils que ara s'han pogut descobrir majoritàriament.

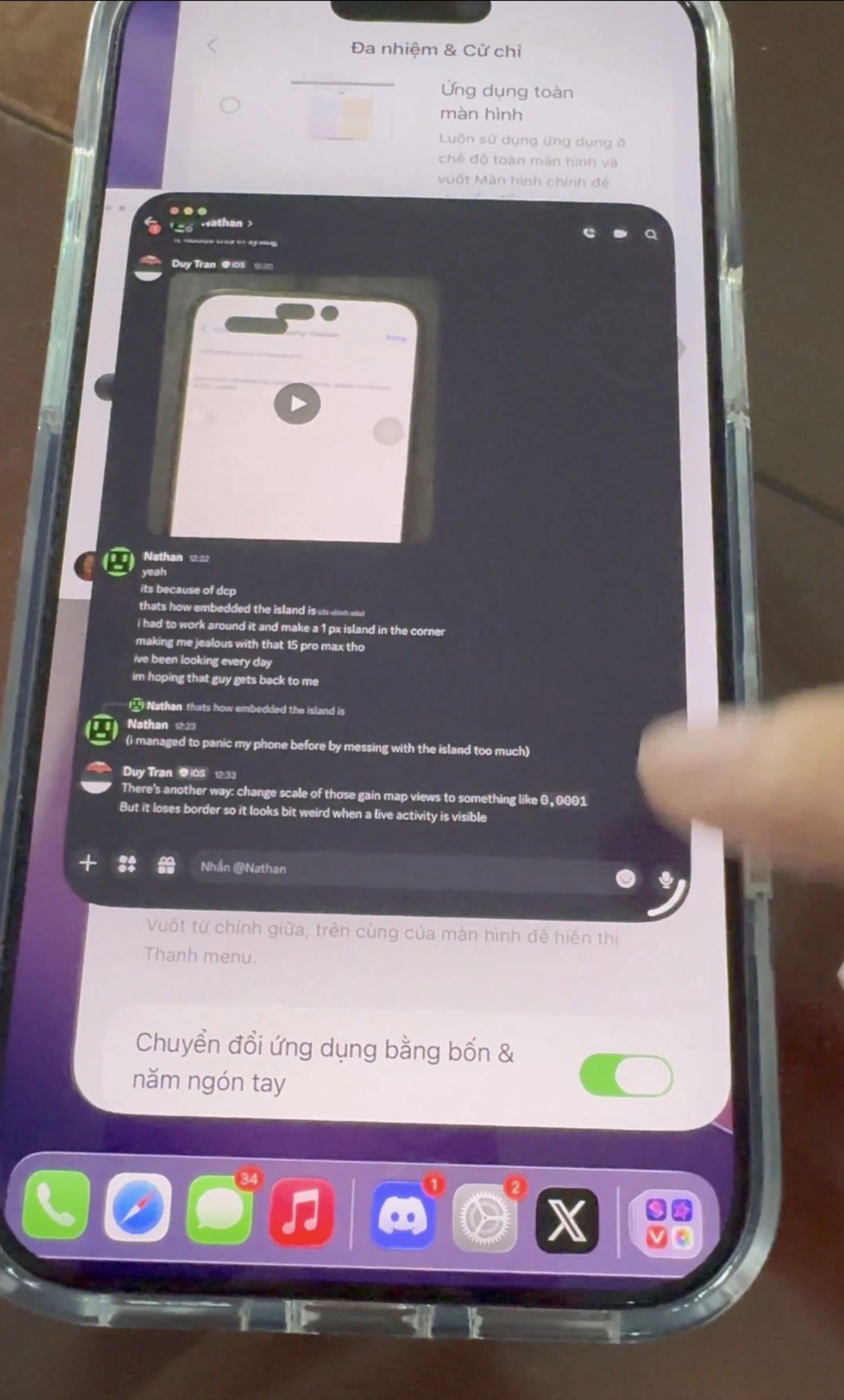

En el vídeo que podràs veure a continuació t'adonaràs que es tracta d'un iPhone 17 Pro i que tot sembla succeir de forma tan normal fins que veiem com invoca el Dock d'aplicacions com si es tractés d'un iPhone. El que és millor encara és que és possible navegar en aquest iPhone ja que molts dels botons, incloent-hi el teclat, es pot adaptar sense problemes. Deixa que el vídeo parli per si sol.

Primera ullada d'iPadOS a l'iPhone 17 Pro Max pic.twitter.com/PMynlGLVFw

— Duy Tran (@khanhduytran0) 15 de novembre de 2025

La vulnerabilitat afecta dispositius amb iOS 26 únicament, concretament admet fins a iOS 26.1 i la primera beta d'iOS 26.2, per la qual cosa es tracta d'una cosa molt recent. Si això arriba fins a Apple, és molt probable que no duri massa i pugui inhabilitar-se en la següent beta o fins que Apple llanci la versió final d'iOS 26.2. Descriuen els usuaris que han pogut comprovar-ho que és una vulnerabilitat prou forta com per preocupar-se, ja que és possible alterar altres rutes controlades o propietat de l'usuari menys les propietats root.

No és tan fàcil com sembla

Si vols provar aquesta "vulnerabilitat" que no et recomanem ja que es tracta precisament d'una vulnerabilitat, no és cosa senzilla. Tot i que ja s'ha proporcionat l'arxiu MobileGestalt.plist, és necessari enviar-lo a l'app Fitxers mitjançant AirDrop. Després d'això, és necessari trobar les claus xifrades (una sèrie de caràcters sense sentit però que dins de l'arxiu defineixen si és iPadOS o les funcionalitats del dispositiu).

iPhone 17 Pro executant iPadOS. Foto de X @khanhduytran0

És necessari trobar les claus adequades per a l'arxiu definitiu que aterrarà al teu iPhone perquè aconsegueixis enganyar el sistema i després activar les funcions de multitasca, Stage Manager, entre altres. És un procés massa complex, per la qual cosa si ets experimentat en aquests temes de codi pot ser que et sigui senzill. Si no coneixes res sobre aquest tema no t'emboliquis i simplement gaudeix del que iOS és possible fer a l'iPhone.