Per molt que Apple es vanti de la seguretat dels seus sistemes operatius, amb molta raó, és inevitable que de tant en tant els ciberdelinqüents insisteixin a aprofitar alguna vulnerabilitat per atacar. Segons un informe compartit per investigadors de seguretat de Uptycs,** s'ha identificat una nova peça de programari maliciós dirigida als Mac, anomenada MacStealer.**

El MacStealer ha estat dissenyat per extreure contrasenyes d'iCloud, especialment aquelles relacionades amb les nostres dades financeres, com contrasenyes, galetes i dades de targetes de crèdit dels navegadors Firefox, Google Chrome i Microsoft Brave. L'informe especifica que pot extreure diversos tipus de fitxers diferents, inclosos .txt, .doc, .jpg i .zip, i pot extreure la base de dades del gestor de contrasenyes de Mac, KeyChain.

MacStealer busca fer-se amb dades financeres

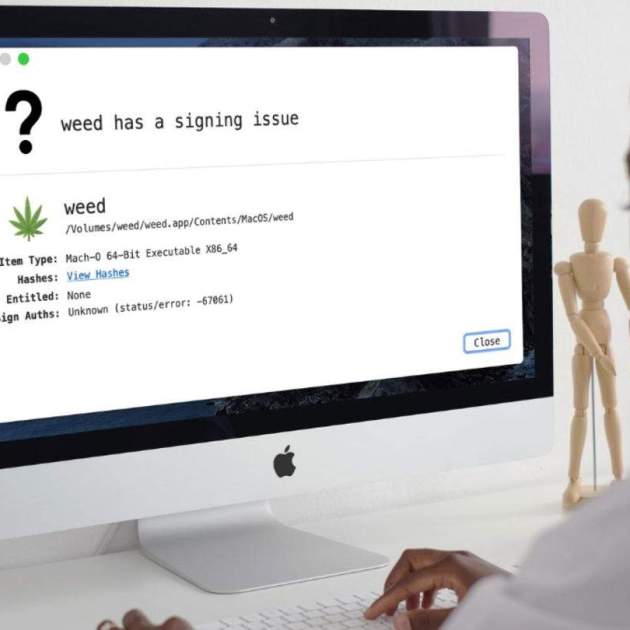

Uptycs va descobrir l'existència de MacStealer a través de la seva cerca a la "web fosca". El fabricant d'aquest programari maliciós promociona les seves habilitats i ofereix la seva disponibilitat als delinqüents per 100 dòlars per cada compilació. A diferència d'altres malwares dirigits a macOS, encara no se sap com es distribueix l'arxiu "weed.dmg", però n'hi ha prou que aquest arxiu DMG s'obri per infectar un Mac.

Els investigadors han explicat que el malware recopila les dades, els comprimeix en un sol fitxer zip, envia el fitxer i després l'elimina del Mac. Fins ara Apple no ha comentat res al respecte:

No està clar si MacStealer es va registrar a la base de dades CVE.report que rastreja vulnerabilitats i exposicions, i Apple no ha comentat sobre el programari maliciós. Apple va llançar actualitzacions per a macOS Big Sur, Monterey i Ventura dilluns, però segons les notes de seguretat, aquestes actualitzacions no semblen incloure pegats per a MacStealer.

Malgrat representar un risc considerable, el MacStealer és fàcilment detectable per Gatekeeper, cosa que el bloquejarà en la majoria dels Mac, que executen macOS Catalina o posterior, amb xips de la sèrie M d'Intel o Apple, als quals ataca aquest virus.

Mentre que en ser distribuït per una app anomenada Weed, amb una icona de marihuana és poc probable que sembli una cosa segura per a molts usuaris. Però quan no és així, aquest va pel seu objectiu en executar l'aplicació manualment, i després ha d'introduir la contrasenya de Mac per atorgar-li accés a la Configuració del sistema perquè funcioni.

Sens dubte, i tot i que hi ha moltes alertes per desfer-se d'aquest programari maliciós, la seva existència ens recorda una vegada més, la importància de descarregar aplicacions de la Mac App Store o de llocs web de desenvolupadors de confiança.