En dies passats, els de Cupertino van emetre una important alerta de seguretat a usuaris de 92 països per atacs de programari espia fets per mercenaris realitzats als iPhone. Avui gràcies a un informe d'investigació per part del blog de BlackBerry s'indica que el programari espia té nom i una ubicació, LightSpy probablement està vinculat a la Xina.

LightSpy utilitza un implant basat en iOS i ja s'havia utilitzat el 2020

És una tecnologia que ja havia estat present en llocs com Hong Kong i que va servir en l'àmbit polític donades les tensions que existien el 2020. Ara "LightSpy F_Warehouse" és una versió modular que compta amb diverses opcions d'espionatge. Té la capacitat de robar informació d'apps de missatgeria (tal com va succeir amb aquest atac hacker mitjançant iMessage), gravar àudio en secret fins i tot en trucades VOIP i ubicar arxius personals com documents i imatges per a la seva extracció.

El que més crida l'atenció és que aquesta amenaça pot determinar la ubicació del dispositiu infectat de manera hiperespecífica. Els objectius, de moment, són usuaris d'iPhone a l'Índia i el sud d'Àsia. Els missatges d'error i alguns comentaris trobats en el codi del programari espia indiquen que els dissenyadors i creadors darrere de LightSpy són "parlants nadius de l'idioma xinès". Una altra dada curiosa és que els servidors actius dels malfactors es troben tant a la Xina i altres països com Singapur i Rússia.

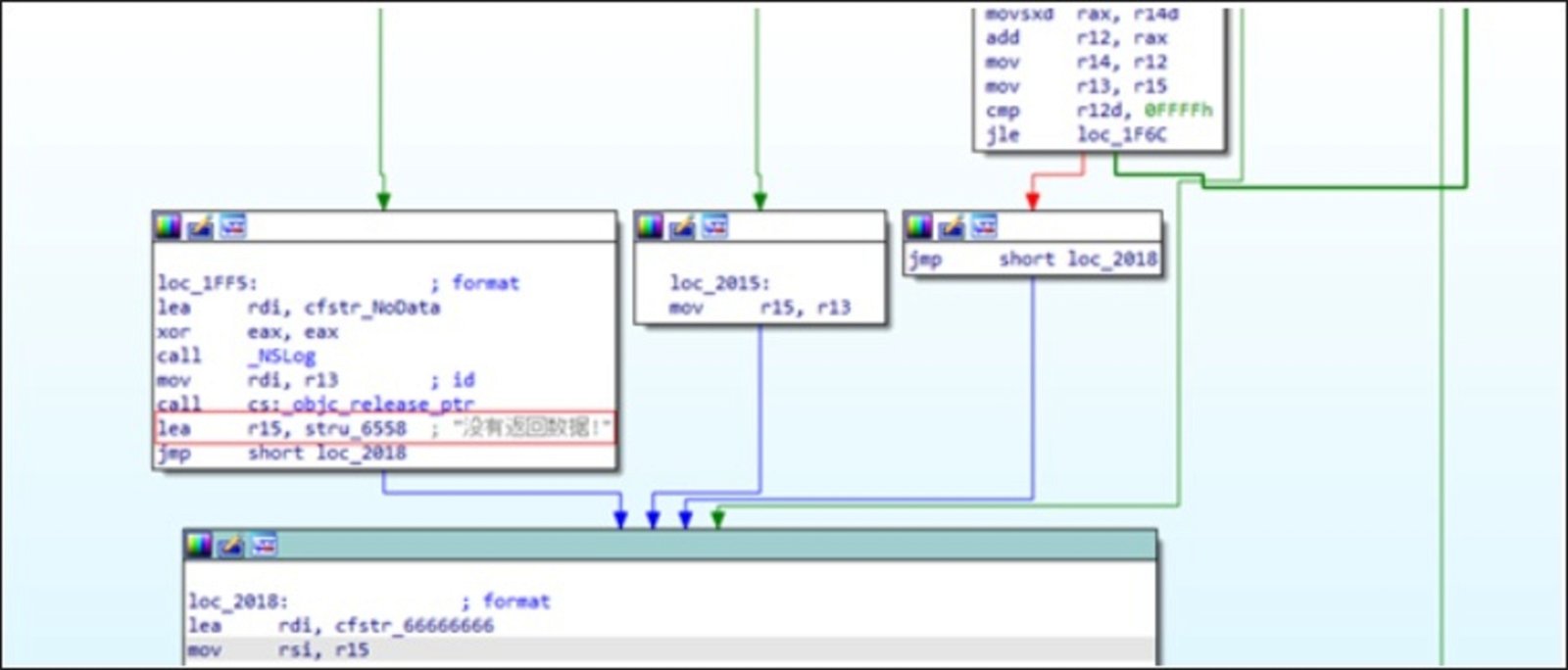

Els comentaris en el codi del programari espia en idioma xinès

Una preocupació major a causa que seria una activitat finançada per l'estat

El blog indica que aquest programari evidencia una gran preocupació pel fet que no es pot determinar si és una activitat patrocinada amb diners del govern, atesos els antecedents ocorreguts el 2020.

El que fa que aquest programari sigui poderós és que una vegada que s'ha infiltrat en un iPhone aconsegueix ser indetectable. Els usuaris estan en risc a causa que el programari és present en llocs web que són altament visitats. Per exemple, en la versió prèvia, el programari era present en els llocs web de notícies relacionades amb Hong Kong. En un inici recopila la informació del dispositiu i fa una descàrrega d'etapes posteriors, on s'involucra LightSpy i els complements necessaris per realitzar l'espionatge.

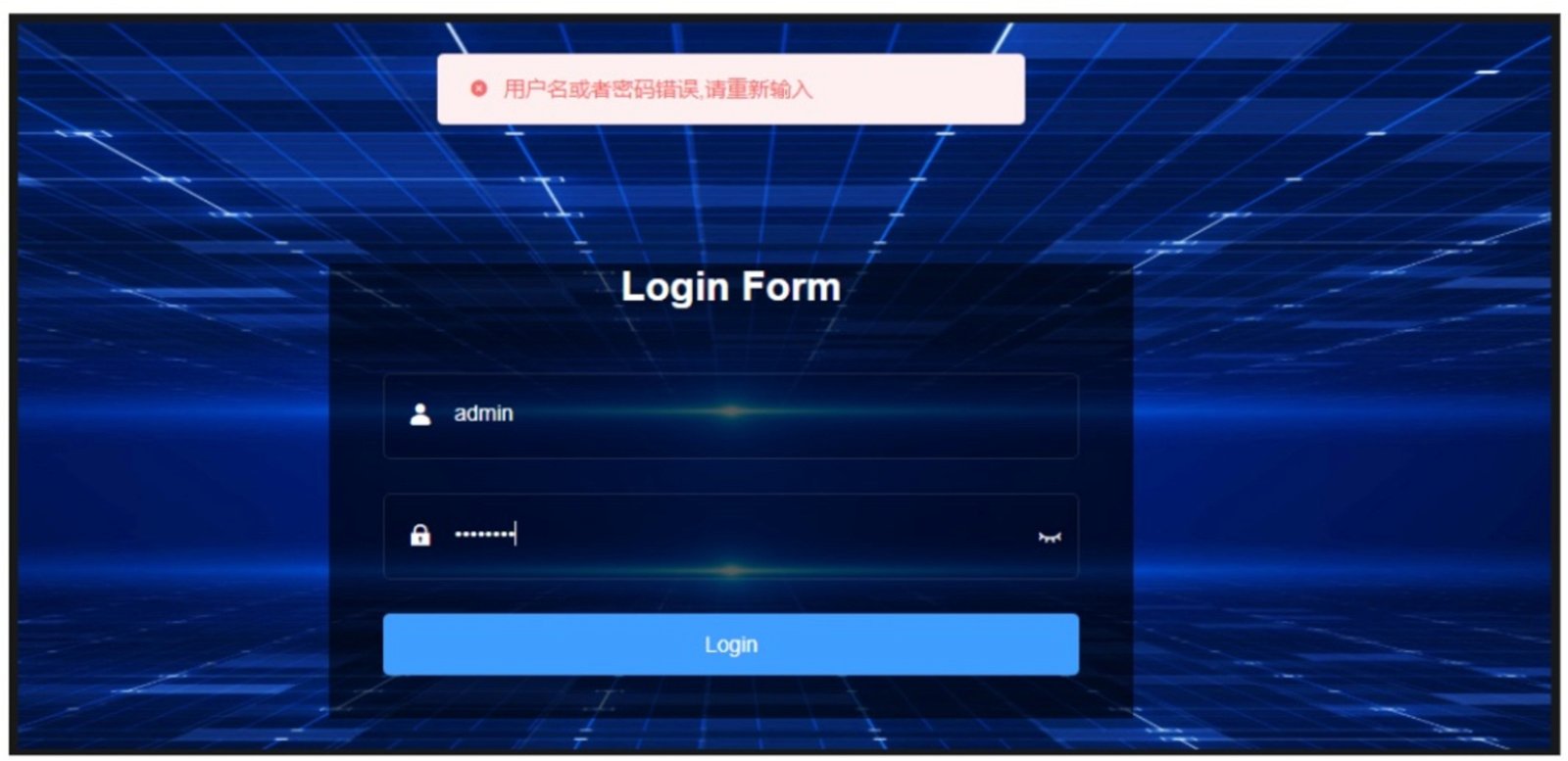

Així llueix el panell d'administració de LightSpy

Les recomanacions per part del blog de seguretat de BlackBerry són clares. Adverteixen totes aquelles persones que formen part d'activisme polític al sud d'Àsia, a més que habilitin el mode de bloqueig al seu iPhone com si s'hagués extraviat per reduir el potencial de l'atac.

Dins de les recomanacions generals, recorda sempre tenir el teu dispositiu actualitzat i tenir activa la verificació en dos passos del teu Apple ID. Evita repetir i reciclar contrasenyes de diferents serveis en línia. Finalment i és el més important de tot, no facis clic en enllaços desconeguts o fitxers adjunts de persones desconegudes.